Polityka zarządzania danymi

W trosce o zapewnienie spójności procesu zarządzania danymi w DBMS sp. z o.o., zidentyfikowano następujące czynności pozwalające zarządzać zbiorem danych osób fizycznych i firm, które pochodzą ze źródeł ogólnodostępnych, pozyskanych dzięki kampaniom oraz wydawcom na stałe współpracujących ze spółką:

- Pozyskiwanie danych;

- Wprowadzania danych;

- Profilowanie danych;

- Generowanie analiz statystycznych;

- Generowanie podzbiorów opartych o profile;

- Wzbogacanie danych;

- Łączenie zbiorów;

- Wysyłanie e-maili;

- Kontakt telefoniczny;

- Powierzanie danych podmiotom zewnętrznym;

- Usuwanie danych;

Po raz pierwszy dokument został sporządzony na dzień 25 maja 2018 roku, natomiast ostatnia aktualizacja miała miejsce 1 grudnia 2018 roku i została wykonana przez Tomasza Ciupkę IOD DBMS sp z o.o., i zatwierdzona przez Prezesa spółki Tomasza Dziobiaka.

1. Źródła danych i podstawa przetwarzania

Zbiór danych marketingowych zawarty jest w zbiorze marketingowym w ramach hurtowni danych. W skład zbioru wchodzą dane przetwarzane na podstawie:

- Zgody użytkownika, przekazanej bezpośrednio dla DBMS Sp. z o.o.

- Zgody użytkownika, przekazanej innemu podmiotowi, który sprzedał zbiór danych na rzecz DBMS Sp. z o.o.

- Umowy powierzenia stanowiącej licencję na ograniczone czasowo wykorzystanie w celach marketingowych danych pozyskanych przez podmiot trzeci;

- Umowy powierzenia danych w celu ich wzbogacenia.

Zgody użytkowników pozyskiwane są poprzez formularze zgód, zawartych na stronach internetowych DBMS lub partnerów DBMS np. Oferro.com. W przypadku danych powierzonych, Powierzający zobowiązuje się do przekazania wyłącznie tych danych, w stosunku do których posiada odpowiednie zgody obejmujące uprawnienie do przetwarzania danych w celach marketingowych.

2. Zakres przetwarzania danych

W zakresie zbioru marketingowego Spółka może przetwarzać (w poszczególnych rekordach może być zawarta część wskazanych poniżej informacji):

- Imię i nazwisko;

- Imię i nazwisko reprezentanta firmy;

- Nazwę firmy;

- Adres e-mail;

- Adres korespondencyjny;

- Numer telefonu;

- Numer IP z którego pozyskano zgodę;

- Data i sposób pozyskania zgody;

Ilość rekordów w zbiorze danych marketingowych wynosi ok. 25 000 000. Liczba ta jest zmienna, ponieważ usuwanie i pozyskiwanie nowych danych ma charakter ciągły i w większości zautomatyzowany.

3. Sposób przetwarzania danych i zabezpieczenie zbioru

- Umowy z klientami spółki przechowywane są w elektronicznie oraz wersje papierowe umieszczone w zamkniętym szyfrowymi zamkami archiwum. Dokumenty elektronicznie przechowywanych umów z klientami są zabezpieczone kryptograficzną ochroną danych w dedykowanym datacenter. Faktury przekazywane są elektronicznie do zewnętrznej firmy odpowiadającej za prowadzenie księgowości spółki na podstawie dedykowanej umowy z firmą.

- Dostęp do danych w biurze Spółki jest ograniczony dla upoważnionych pracowników. A użycia tych dokumentów notowane w rejestrze.

- Spółka nie określiła okresu przechowywania dokumentacji finansowej oraz umów.

- W zakresie zbioru danych kontrahentów, Spółka nie prowadzi rejestru przetwarzania.

- Serwery danych znajdują się w dedykowanym centrum przetwarzania danych prowadzonych przez https://etop.pl/ w ramach usługi prywatnej chmury której zakres określa dedykowana umowa SLA. Natomiast w siedzibie spółki znajduje się dedykowana infrastruktura badawcza, na której znajdują się zanonimizowane dane. Dostęp do danych osobowych z komputerów pracowniczych jest monitorowany i zabezpieczony kryptografią oraz restrykcjami dostępowymi.

- Dane osobowe usuwane są jedynie na wyraźny wniosek podmiotu danych za pomocą panelu www.dbms.com.pl/iod

4. Analiza ryzyka

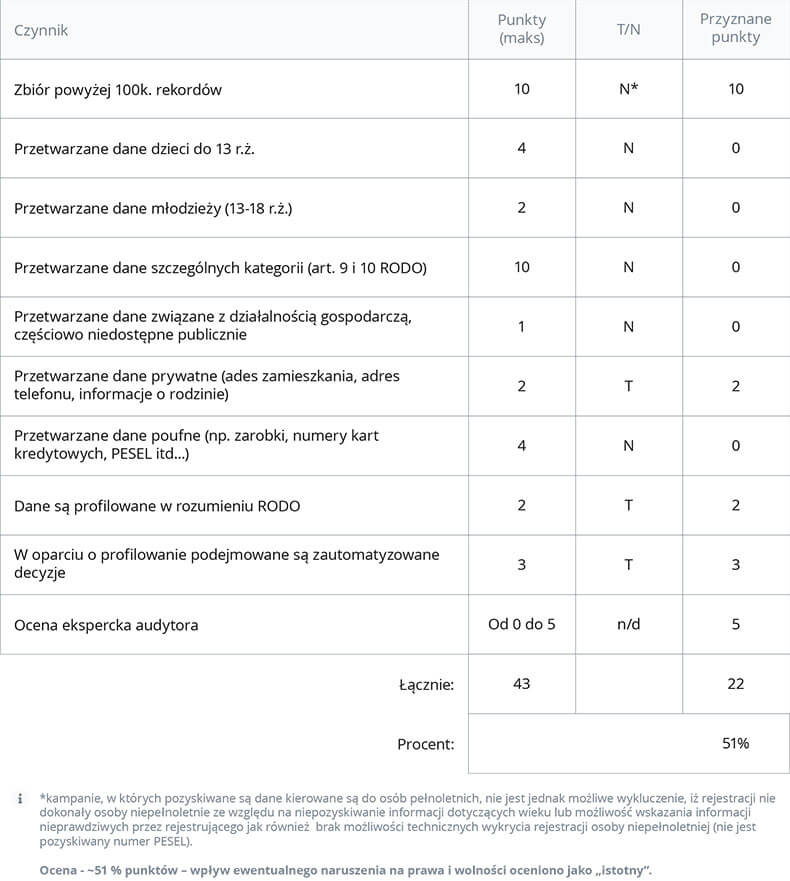

Analizując wpływ naruszenia na prawa i obowiązki podmiotu, wzięto pod uwagę:

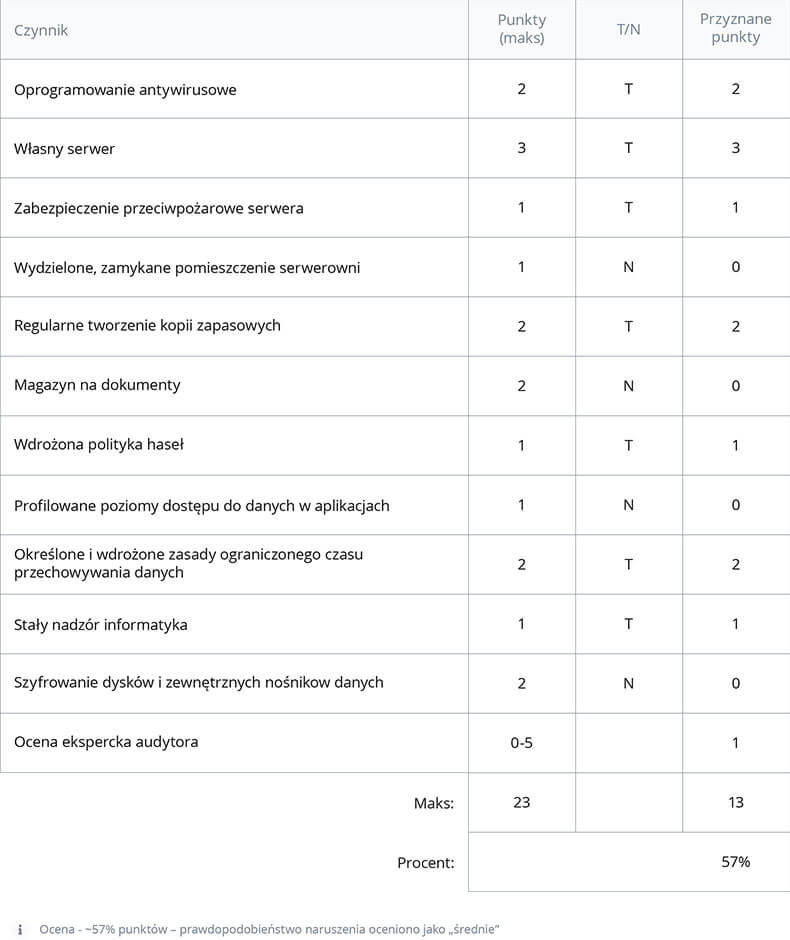

Analizując ryzyko wystąpienia incydentu bezpieczeństwa danych, wzięto pod uwagę:

Dodatkowe informacje dotyczące prawdopodobieństwa wystąpienia incydentu oraz skutków incydentu dla podmiotów danych (podstawy oceny eksperckiej).

Dane są dostępne jedynie z poziomu bezpośredniego połączenia z serwerem z siedziby spółki – co minimalizuje ryzyko nieautoryzowanego dostępu i kradzieży danych.

Dane są przetwarzane przez osoby posiadające upoważnienia i w odpowiedni sposób przeszkolone.

Jeżeli chodzi o ocenę ewentualnych konsekwencji incydentu, nie są one w ocenia audytora znaczące.

Przede wszystkim zakres danych jest stosunkowo niewielki, nie obejmuje żadnych informacji, których ujawnienie osobie niepowołanej mogłoby narazić podmiot danych na szkodę wizerunkową lub majątkową (np. numery PESEL, zdjęcia, lokalizacja GPS, numery kart kredytowych i podobne).

Najpoważniejszą konsekwencją nadużyć związanych z analizowanym zbiorem danych może być wysyłanie niezamówionej korespondencji lub otrzymywanie telefonów z nieznanych źródeł jak też powiązanie danych konkretnej osoby z danymi kontaktowymi, co stanowi uciążliwość, w niektórych przypadkach prowadzi do ryzyka naruszenia dóbr osobistych w postaci miru domowego oraz prawa do prywatności, w żadnym razie nie zidentyfikowano zagrożeń krytycznych – takich jak ryzyko uszczerbku na majątku czy wizerunku podmiotu danych.

Istotnym ryzykiem jest jakość danych pozyskanych w ramach licencji – na którą spółka nie ma istotnego wpływu, bazując na profesjonalizmie partnerów. Ze względu na wielotysięczne wolumeny pozyskiwanych w ten sposób danych, weryfikacja ich możliwa jest jedynie wyrywkowo lub poprzez eskalacje, co jest realizowane.

Analogicznie, istotnym ryzykiem jest kwestia przestrzegania umów licencyjnych przez odbiorców danych powierzanych przez Spółkę. Ze względu na przedmiot działalności polegający na działaniach marketingowych, weryfikacja prawidłowości realizacji umów możliwa jest jedynie w wąskim, wyrywkowym zakresie.

5. Metodologia oceny ryzyka

Podstawą oceny ryzyka jest wypadkowa oceny prawdopodobieństwa zdarzenia oraz oceny potencjalnych skutków zdarzenia dla praw i wolności osób, których dane są przetwarzane.

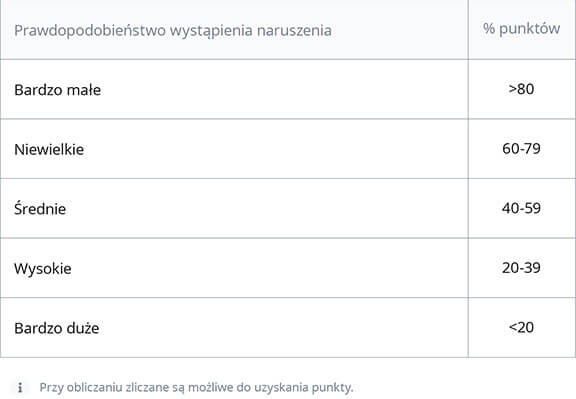

Przy ocenie prawdopodobieństwa wystąpienia naruszenia wykorzystano skalę punktową:

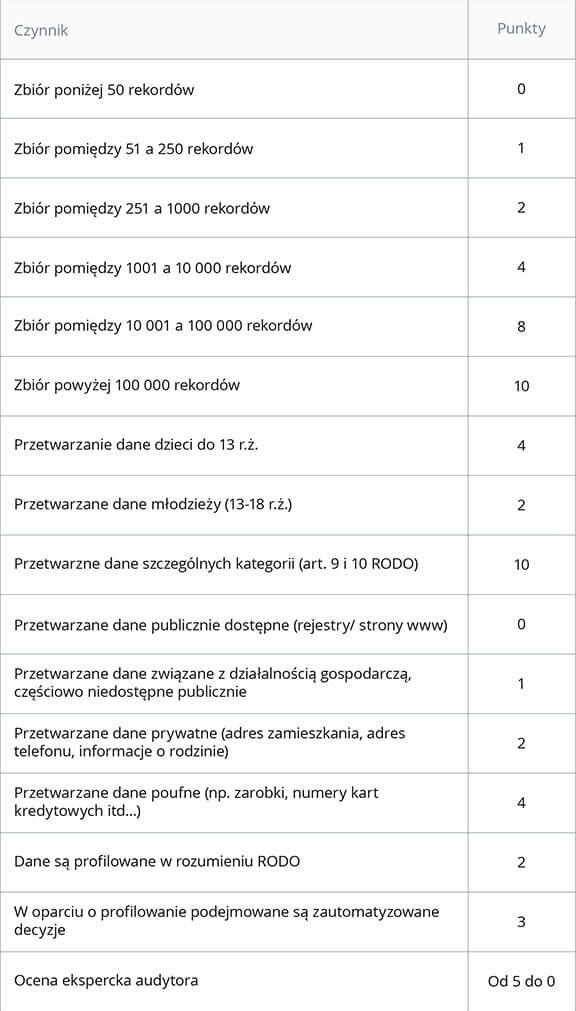

Przy ocenie prawdopodobieństwa wystąpienia naruszenia brano pod uwagę, następujące czynniki:

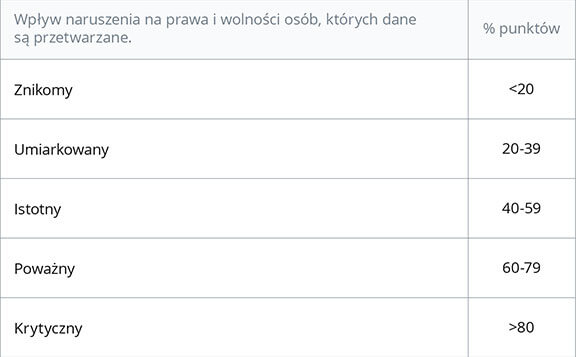

Przy ocenie ryzyka naruszenia praw i wolności osób, których dane są przetwarzane, zastosowano

skalę punktową:

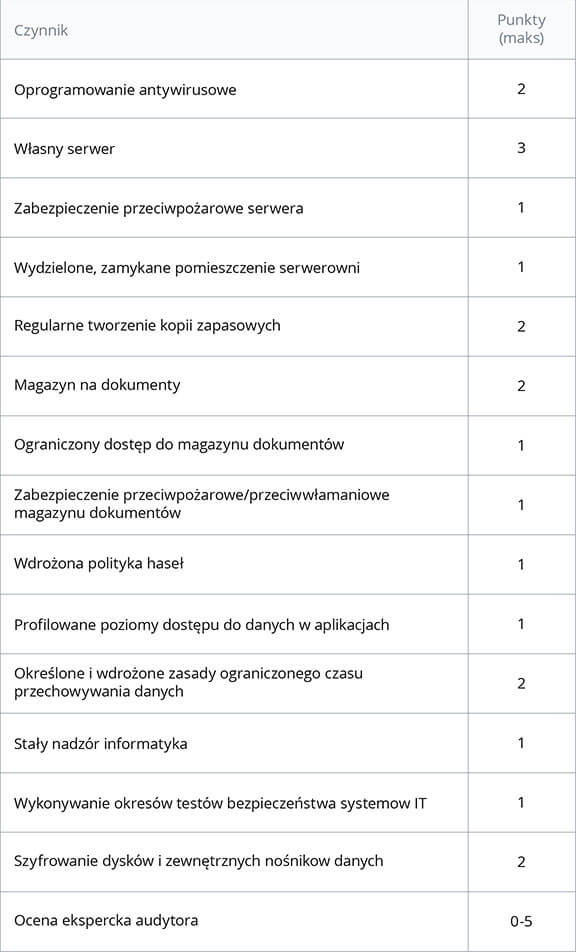

Przy ocenie ryzyka wystąpienia naruszenia brano pod uwagę, następujące czynniki:

Ocena ekspercka audytora jest dodatkowym kryteriów, opartym o ogólną ocenę ryzyka i zabezpieczeń oraz sposobu ich wdrożenia. W ramach tej oceny uwzględnione są również elementy, które zostały poddane ocenie w trakcie audytu ale nie zostały ujęte w ramach czynników punktowanych.

Poziom ryzyka został określony w oparciu o wypadkową skutków wystąpienia naruszeń w zakresie ochrony danych osobowych oraz prawdopodobieństwa ich wystąpienia. Oba parametry opisano w skali 5-stopniowej.

Mając na względzie jak powyżej oświadczamy, iż nasze działania zgodne są z wymogami RODO, a w szczególności:

1) Dane osobowe pozyskane zostały od osób uprawnionych na podstawie dobrowolnych zgód – bądź to bezpośrednio od osób uprawnionych lub od podmiotów trzecich, za zgodą osób uprawnionych.

2) Wszystkie osoby, których dane przetwarzamy zostały poinformowane o możliwości ich sprostowania, uzupełnienia bądź usunięcia. Po 25 maja 2018 r. Spółka spełniać będzie wobec wszystkich nowo pozyskanych danych osobowych obowiązek informacyjny wynikający z art. 13 RODO.

3) W przypadku pozyskania zgód od osób trzecich – np. w drodze zakupu baz, Spółka spełniła wszystkie wymagania prawne obowiązujące w okresie transferu zbioru – w tym również zrealizowała obowiązek poinformowania osób, których dane przetwarzano w pozyskanej bazie.

4) W przypadku przetwarzania zbiorów danych administrowanych przez inne podmioty np. w drodze licencji, Spółka działa wyłącznie z upoważnienia i polecenia administratora oraz w sposób i w zakresie określonym w zawartej z administratorem umowie powierzenia danych osobowych i posiada uprawnienia do podpowierzania przetwarzanych w ten sposób danych osobowych.

5) W spółce obowiązuje Polityka ochrony danych, regulująca wszystkie procesy dotyczące przetwarzania danych osobowych, w tym te, wymagane w świetle RODO.

6) Spółka działając zarówno jako administrator jak i podmiot przetwarzający, współpracuje z odbiorcami danych osobowych lub podmiotami, którym powierzyła dane do przetwarzania oraz organem nadzoru w zakresie realizacji obowiązków wynikających z RODO jak również realizacji uprawnień osób, których dane są przetwarzane.

7) Spółka dokonała przeglądu i aktualizacji wszystkich procesów związanych z przetwarzaniem danych osobowych, dostosowując je do wymogów RODO.

8) Spółka stosuje techniczne i organizacyjne środki bezpieczeństwa w stosunku do przetwarzanych danych osobowych, adekwatne do zidentyfikowanych zagrożeń, a w szczególności:

- Zbiory danych przechowywane są na własnych serwerach, zabezpieczonych zgodnie z aktualnymi możliwościami technicznymi, z uwzględnieniem racjonalności wdrażanych zabezpieczeń, względem zakresu przechowywanych informacji;

- Ograniczenie dostępu do zbiorów danych wyłącznie do osób upoważnionych, działających z polecenia Spółki;

- Zabezpieczenie dostępów do zbiorów danych indywidualnymi hasłami dostępowymi;

- Pseudonimizowanie danych przekazywanych jako przykłady lub próbki oraz na cele rozliczania kampanii;

- Stosowanie aktualnego oprogramowania antywirusowego i wyłączenie zabezpieczonych połączeń internetowych;

9) Spółka korzysta z rozwiązań informatycznych jedynie renomowanych dostawców, którzy potwierdzili zgodność swoich usług i produktów z RODO lub posiadają w tym zakresie odpowiednie certyfikacje.

10) Spółka wdrożyła zasadę uwzględniania ochrony danych osobowych na etapie projektowania („privacy by design”), jak również przestrzega zasady domyślnych ustawień systemów informatycznych, uwzględniających ochronę danych osobowych („privacy by default”).

11) Spółka stosuję analizę ryzyka przy wszelkich nowych projektach, związanych z przetwarzaniem danych osobowych.

12) W dniu 25 maja 2018 r. Spółka powoła Inspektora Ochrony Danych, adres kontaktowy e-mail: iod@dmsales.com

13) Dla kluczowych zbiorów danych, tam gdzie jest to wymagane, Spóła prowadzi rejestr czynności przetwarzania.

14) Spółka powierza dane osobowe wyłącznie na podstawie odpowiednich umów lub postanowień umownych.

15) Spółka wdrożyła mechanizmy umożliwiające przenoszenie danych osobowych oraz realizację „prawa do bycia zapomnianym”, co wymaga prowadzenia rejestru podmiotów, którym Spółka powierzyła dane osobowe do przetwarzania.

16) Pracownicy spółki zostali przeszkoleni z zasad ochrony danych osobowych obejmujących także wymogi RODO.

17) Spółka stosuje mechanizmy i zabezpieczenia umożliwiające przywrócenie spójności danych lub otworzenie utraconych zbiorów – w szczególności poprzez regularne tworzenie kopii zapasowych kluczowych zbiorów danych.

18) Dane osobowe zostały uzyskane zgodnie z przepisami, obowiązującymi w okresie ich pozyskiwania, Spółka dokonała weryfikacji jakości zgód i potwierdza, że mogą być one nadal wykorzystywane zgodnie z treścią wytycznych Grupy Roboczej Art. 29 dotyczących zgody (WP259).

19) Spółka przyjmuje odpowiedzialność za jakość i prawidłowość danych przekazanych do powierzania lub danych objętych umową sprzedaży zbioru danych. Oznacza to, że w przypadku jakichkolwiek problemów odbiorcy lub podmiotu przetwarzającego takie dane (dalej: Odbiorca), związanych z korzystaniem z powierzonych lub przekazanych danych, Spółka udzieli temu podmiotowi wszelkiej niezbędnej pomocy organizacyjnej lub prawnej w celu rozwiązania tego problemu. W sytuacji, gdyby w wyniku prawomocnego wyroku sądowego lub prawomocnej decyzji administracyjnej Odbiorca poniósł szkodę majątkową, Spółka zwróci Odbiorcy kwotę poniesionej szkody do jej rzeczywistej wysokości w zakresie, w którym szkoda ta pozostawała w bezpośrednim związku z prawidłowym (tj. zgodnym z umową) korzystaniem przez Odbiorcę z danych otrzymanych od Spółki. Warunkiem realizacji tego zobowiązania jest poinformowanie Spółki przez Odbiorcę o toczącym się postępowaniu w terminie, umożliwiającym Spółce przystąpienie do sprawy na etapie postępowania przed sądem I instancji lub organem administracyjnym.

Warszawa dnia: 08.01.202o